KI spielt für IT-Security eine große Rolle – aber nicht die einzige.

Daniel Döring ist Technical Director Security and Strategic Alliances bei Matrix42. Unsere Redakteurin Frau Martina Bartlett-Mattis hat ihn am Rande der IT-SA 2019 interviewt um die Rolle von IT-Security und KI näher zu beleuchten.

Herr Döring, welche Rolle wird künstliche Intelligenz (KI) in Zukunft im Rahmen von IT-Security einnehmen?

Künstliche Intelligenz wird eine wichtige Rolle einnehmen, aber nicht die einzige. Das heißt, wir werden auch aufgrund der Erfolge, die im Bereich von Quantencomputern zu sehen sind, auf künstliche Intelligenz zurückgreifen müssen und im Bereich der Security, um neue Malware-Bedrohung analysieren zu können.

Dabei gilt: Ähnlich wie der menschliche Verstand kann auch künstliche Intelligenz ausgetrickst werden. Wir brauchen daher weiterhin mehrschichtige Schutzmaßnahmen, also Machine Learning, regeldefinierte Schutzmaßnahmen und den Faktor Mensch. Dieser muss die Ergebnisse und die Aktionen der KI, die aus dem Machine Learning resultieren, interpretieren und weitere entsprechende Schutzmaßnahmen einleiten. Bei der Mehrschichtigkeit kann man mittlerweile, und sollte auch, auf integrale Ansätze zurückgreifen.

Hier öffnet sich der IT-Security-Markt sehr. Haben früher Security-Hersteller ein typisches Konkurrenzverhalten gehabt, existieren mittlerweile mehr und mehr strategische Allianzen. Sodass Lösungsanbieter mit anderen gemeinsam kooperieren und agieren. Das ist wichtig im Zuge der künftigen IT-Security.

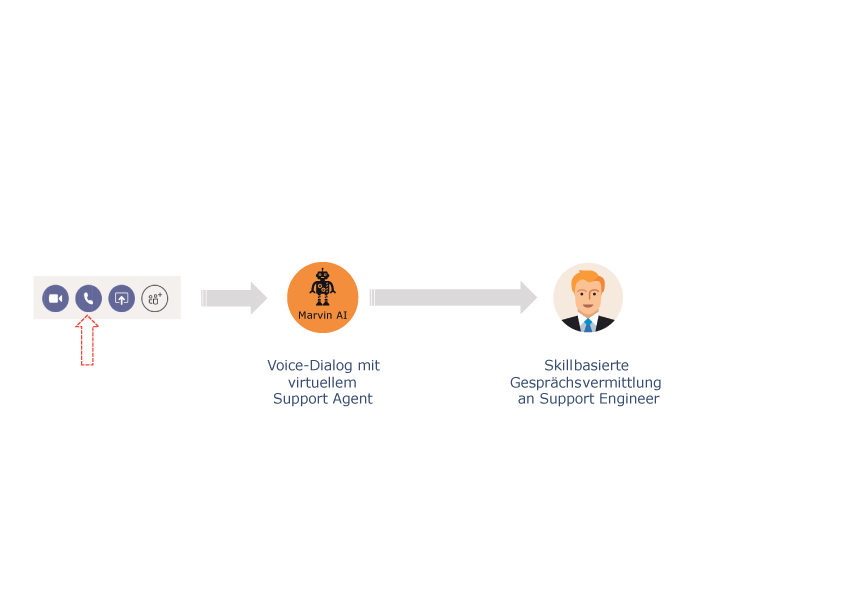

Ihr Chatbot Marvin ist bereits im Service-Desk aktiv, woran denken Sie in Zukunft?

Mit Marvin haben wir einen auf künstlicher Intelligenz basierten Chatbot entwickelt, der dem Mitarbeiter bei IT-Problemen zur Seite steht und dessen Fragen beantwortet. In Zukunft werden wir auch einen Bot schaffen, der in der Lage ist, gewisse sicherheitsrelevante Vorfälle zu interpretieren. Er wird entsprechend mit dem Mitarbeiter, den es direkt betrifft, oder dem SOC-Team bzw. dem IT-Security-Verantwortlichen in Interaktion treten und entsprechende Lösungsszenarien aufzeigen bzw. erarbeiten. Marvin bekommt dann also einen Sicherheits-Bruder.

Cybercrime-Trends 2020: Worauf können wir uns gefasst machen?

Wenn wir von Trends reden, müssen wir uns paradoxerweise wieder mit der Vergangenheit auseinandersetzen. Die Malware Emotet beispielsweise wird aufgrund ihrer verschiedenen Varianten immer aggressiver und erfolgreicher im Zuge von Datenmanipulationen etc. Wir werden uns also weiter damit beschäftigen, welche Schutzmaßnahmen in diesem Kontext weiter vorangetrieben werden müssen. Es geht dabei weniger um KI als vielmehr um das Erkennen und Analysieren verdächtiger Prozesse und Aktivitäten. Wir brauchen Lösungen, die automatisiert reagieren können, sobald eine bösartige Aktivität von einem Prozess, der noch nicht bekannt ist, durchgeführt wird. Eine eventuelle Malware beispielsweise wird dann sofort geblockt.

Die Security-Maßnahmen sind allerdings noch viel weitreichender. Wenn ich z. B. einen Malware-Fund habe, müssen sofort ein Ticket im Service Desk aufgemacht und Sensibilisierungen vorgenommen werden. Der Rechner kann bspw. frisch aufgesetzt werden, damit überhaupt keine Malware-Fragmente mehr vorhanden sind. Das Ganze soll automatisiert funktionieren, ohne dass der Mitarbeiter irgendwie in seiner Tätigkeit beeinflusst wird. Wir müssen die Produktivität weiterhin im Auge behalten und über Maßnahmen nachdenken, die automatisiert sind. Da wird nächstes Jahr sehr viel passieren.

„Wir brauchen weiterhin mehrschichtige Schutzmaßnahmen, also Machine Learning, regeldefinierte Schutzmaßnahmen und den Faktor Mensch.“

Daniel Döring

Zudem wird der Wandel in die Cloud immer wichtiger. Mehr und mehr Cloud-Services werden verwendet und Schlagwörter wie Software as a Service, Security as a Service oder Managed-Security-Services–Provider machen jetzt schon zunehmend die Runde. Unternehmen werden ihre Security zunehmend auslagern und in die Cloud bringen bzw. ihren Dienstleistern übergeben. Gründe hierfür sind fehlende Fachkräfte oder fehlendes Budget, wobei auch größere Unternehmen sagen, dass sie sich gar nicht mehr die Größe eines Security-Operations-Centers und / oder ein SOC-Team leisten können.

Diese platzieren bei sich im Unternehmen Experten, die aber unterstützt werden durch Experten von außen. Dieser kollaborative Ansatz hat dabei einen weiteren Vorteil: Wenn ich in meinem Unternehmen eine Instanz schaffe, die sich mit einer externen Instanz austauscht, die wiederum zusätzliche Expertise durch den Umgang mit anderen Kunden und Unternehmen erhält, dann profitiere auch ich indirekt davon.

Müssen wir in Zukunft Angst haben vor Quantencomputern?

In Bezug auf Quantencomputer existiert in vielen Unternehmen die Panik, dass heutige Verschlüsselungstechnologien in Zukunft nicht mehr sicher sind. Aber wann ist diese Zukunft? Quantencomputer werden noch eine gewisse Zeit brauchen, bis sie in der Lage sind, verschiedene Aufgaben lösen zu können. Dabei werden zunächst nur Unternehmen wie Google und andere Multimilliardäre sowie Geheimdienste überhaupt das entsprechende Budget haben, um solche Computer betreiben zu können. Bis Cyberkriminelle in den Besitz von Quantencomputern kommen, wird es noch deutlich länger dauern. Deswegen sind heutige Verschlüsselungsmaßnahmen auch noch in Zukunft sicher.

Spätestens wenn Quantencomputer soweit sind, müssen entsprechende Maßnahmen vorgenommen werden. Dabei ist man auch mit heutigen Maßnahmen wie bspw. symmetrischer Verschlüsselung vor Quantencomputern sicher. Diese Post-Quantum-Kryptografie bietet jetzt schon die Möglichkeit, Daten, die auch noch in zehn Jahren wichtig sind, entsprechend zu schützen. Man kann sich also schon jetzt auf diese Zeit vorbereiten und muss nicht in Panik verfallen. //

Informationen und Kontakt zum Autor

Aufmacherbild / Quelle / Lizenz

Bild von Gerd Altmann auf Pixabay